Ciclo de vida completo de vulnerabilidades em aplicações

securest8 consolida findings de qualquer ferramenta de SCA, rastreia cada vulnerabilidade da detecção até a evidência de correção, e gera trilha auditável para BACEN, PCI-DSS e ISO 27001.

Detecção não é o gargalo. Gestão é.

Suas ferramentas de SCA encontram centenas de CVEs. O que ainda não está resolvido de forma estruturada é o que acontece depois: quem corrige, quando, como você valida — e como prova para o auditor.

Seu backlog não anda

45% das vulnerabilidades críticas ficam abertas por mais de 12 meses. Não é falta de ferramenta — é falta de processo para transformar alertas em ação rastreável.

Evidência que você não tem

Quando o auditor pede prova de que o CVE foi corrigido dentro do SLA, você monta a evidência manualmente de três ferramentas diferentes. Isso leva dias.

Visão fragmentada

Snyk, Dependabot, Socket, findings de pentest — cada um no seu próprio dashboard. Você não tem visão unificada do seu programa de AppSec.

“Você já tem ferramentas que encontram vulnerabilidades. O que não existe de forma estruturada é o ciclo de vida depois da detecção — quem corrigiu, quando, com que evidência — e a trilha auditável que o regulador vai exigir.”

Da detecção à evidência auditável

Cada etapa é capturada automaticamente por webhooks e integrações. A timeline é construída sem intervenção manual.

Detecta

Socket, Snyk ou Dependabot identificam um CVE no manifesto. O evento é normalizado para o schema interno.

Prioriza

Motor de scoring cruza CVSS + reachability + KEV + EPSS + criticidade da aplicação. Resultado: fila de trabalho, não lista de alertas.

Age

Ticket criado automaticamente com contexto completo: call path, endpoint afetado, versão segura sugerida e roteiro de teste. Gerado por IA.

Valida

Após deploy, a plataforma roda novo scan via Socket API. Se o CVE desapareceu, fecha. Se não desapareceu, reabre o ticket.

Prova

PDF exportável com trilha completa: quem detectou, quem corrigiu, quando, MTTR, resultado do rescan. Pronto para BACEN, PCI, ISO 27001.

Saiba exatamente o que vai mudar antes de atualizar

O principal motivo pelo qual desenvolvedores adiam a correção de vulnerabilidades não é descuido — é incerteza. "Se eu atualizar essa biblioteca, o que vai quebrar?" O securest8 elimina esse gargalo com um knowledge graph da sua aplicação.

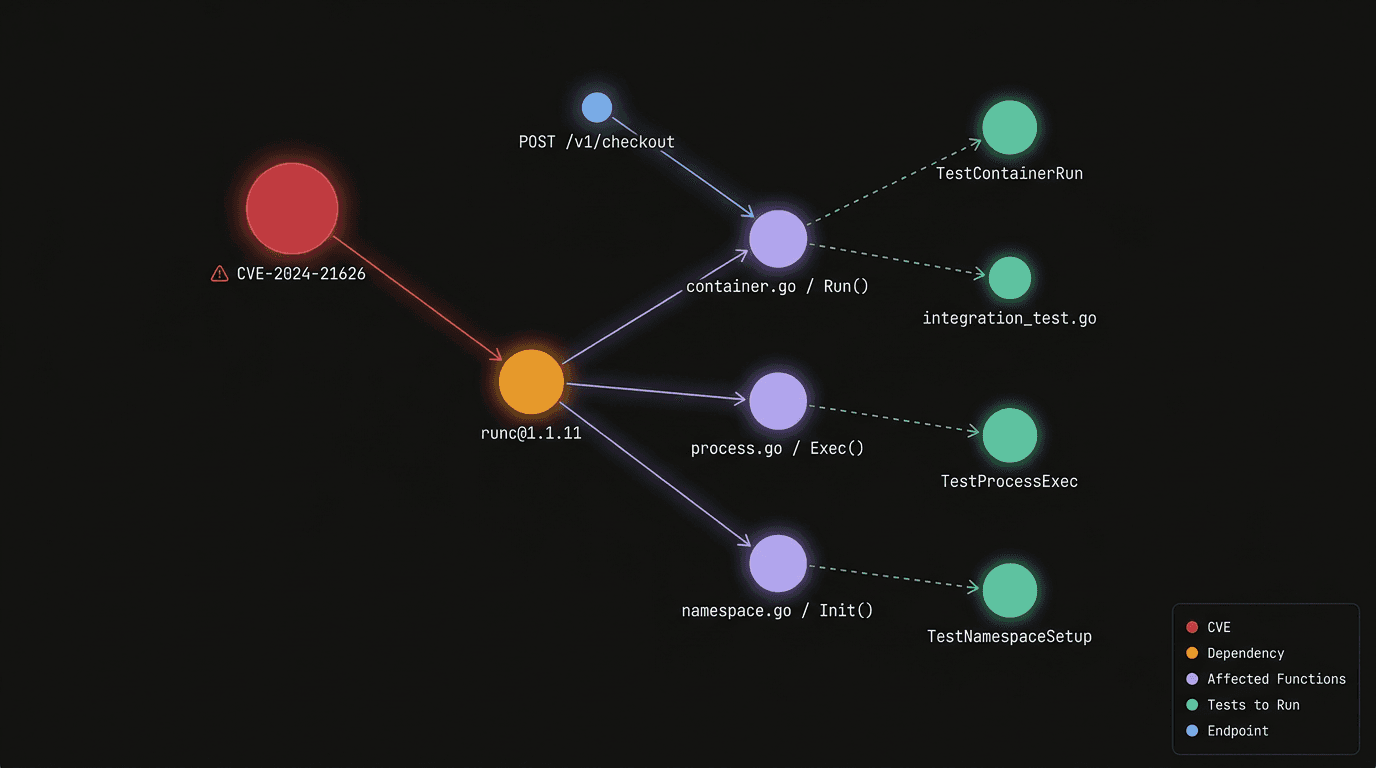

Knowledge graph: CVE → dependência → funções afetadas → testes a executar

Como funciona

Mapeia o seu código

Análise estática dos seus repositórios constrói um grafo interno: quais funções chamam qual pacote, quais endpoints expõem essas funções.

Conecta ao CVE

Quando um CVE é detectado, o grafo identifica automaticamente quais partes do seu código chamam o componente vulnerável — além do que o Socket.dev já provê sobre reachability.

Sugere os testes

O securest8 lista os testes existentes que cobrem as funções afetadas e — quando a cobertura é insuficiente — usa IA para sugerir os casos de teste que você deveria escrever.

Fim da paralisia por incerteza

Seu desenvolvedor sabe exatamente o que pode ser afetado. O argumento "não sei o que vai quebrar" deixa de existir.

Roteiro de testes no ticket

Os testes a executar são incluídos automaticamente no ticket de correção, gerado por IA com contexto completo.

IA preenche as lacunas

Quando não há testes cobrindo as funções afetadas, o LLM sugere casos de teste relevantes baseados no seu código.

O que já existe e onde ainda há gap

Suas ferramentas de AppSec resolvem bem detecção e priorização. O ciclo de vida pós-detecção — tracking, SLA, evidência auditável — provavelmente ainda é resolvido manualmente no seu time.

| Capacidade | Snyk / Checkmarx | Socket.dev | Qualys / Tenable | securest8 |

|---|---|---|---|---|

| Detecção de CVEs (SCA) | ✓ completo | ✓ completo | ~ infra only | ~ via integração |

| Reachability analysis | ~ parcial | ✓ completo | ✗ | ~ via Socket/Snyk |

| Priorização por risco real | ✓ completo | ✓ completo | ~ CVSS only | ✓ consolidado multi-fonte |

| Ciclo de vida pós-detecção | ✗ ticket criado, sem follow-up | ✗ | ✗ | ✓ detecção até validação |

| SLA tracking automático | ~ manual/limitado | ✗ | ~ infra only | ✓ Redis TTL + escalada |

| Audit trail imutável | ✗ | ✗ | ~ parcial | ✓ every event logged |

| Evidência exportável para auditoria | ✗ montada manualmente | ✗ | ~ infra only | ✓ PDF / JSON on demand |

| Mapeamento PCI / ISO / LGPD | ~ parcial | ✗ | ~ infra only | ✓ por framework |

| Visão consolidada multi-ferramenta | ✗ | ✗ | ✗ | ✓ todas as fontes |

| Gestão de risco aceito formal | ~ workaround | ✗ | ~ limitado | ✓ prazo + revisão automática |

Três situações que o securest8 resolve

Você tem auditoria PCI agendada, ISO 27001 em andamento ou exigência do BACEN por escrito. Não é pressão abstrata — é um prazo com consequência financeira real.

Quando você apresenta '847 vulnerabilidades abertas' para o CEO, a reação é sempre a mesma — mesmo que a maioria já esteja descartada e seja irrelevante.

Você abre tickets de segurança, a engenharia ignora porque não tem contexto suficiente. Esse ciclo se repete há meses. Não é problema cultural — é falta de informação no lugar certo.

Conecta com o que você já usa

securest8 não substitui suas ferramentas de detecção — consome o output delas e adiciona a camada de governança que está faltando.

Reachability analysis + CVEs + call paths

Alertas de dependências vulneráveis

Base pública de CVEs, exploits e scores

PRs, merges, deploys, pipeline runs

Criação automática de tickets com contexto IA

Alertas de P1, SLA vencendo e escaladas

Para qualquer empresa com software próprio

Se a sua empresa desenvolve e mantém código próprio, o securest8 é para você. Empresas em setores regulados tiram o máximo da plataforma — onde auditorias frequentes tornam a evidência obrigatória — mas qualquer time com vulnerabilidades para gerenciar se beneficia.

Você responde ao BACEN com evidências de tratamento de vulnerabilidades — e precisa gerenciar isso em múltiplos times de engenharia e dezenas de repositórios.

Você lida com dados sensíveis de saúde sob LGPD e regulações setoriais. Suas auditorias frequentes exigem que você comprove a trilha de remediação.

O PCI-DSS v4.0 Req. 6.3 exige que você documente o patch management. Sua certificação anual depende de evidência por vulnerabilidade.

Você segue ISO 27001 A.8.8 e SUSEP. Precisa provar que seu programa de segurança funciona de verdade — não apenas que existem ferramentas instaladas.

- →Sua empresa desenvolve e mantém código próprio — seja produto SaaS, plataforma interna ou aplicação mobile

- →Você já usa ferramentas de SCA (Snyk, Socket, Dependabot), mas ainda não tem processo formal de ciclo de vida

- →Você quer rastreabilidade real: quem corrigiu, quando, com que evidência — e não apenas uma lista de alertas

- →Sua empresa está em setor regulado e precisa provar conformidade com BACEN, PCI-DSS ou ISO 27001

- ✗Você ainda não tem nenhuma ferramenta de SCA instalada

- ✗Seu time de infra busca substituir Qualys ou Tenable

- ✗Sua empresa não tem código próprio (usa apenas SaaS de terceiros)

- ✗Seu programa de AppSec ainda está no início e precisa primeiro de detecção básica

Veja o ciclo de vida completo em ação

Mostre para o seu time como 847 CVEs viram 12 acionáveis — com evidência técnica para cada descarte.

“Você tem auditoria PCI em março. O auditor vai pedir evidência de que CVEs críticos foram tratados dentro do SLA nos últimos 12 meses. Hoje você monta isso manualmente em quanto tempo — 3 dias? Com securest8 você gera em 2 minutos, para qualquer CVE, com toda a cadeia. Se a auditoria passar, o ROI está pago.”